της Μαρίας Δεναξά

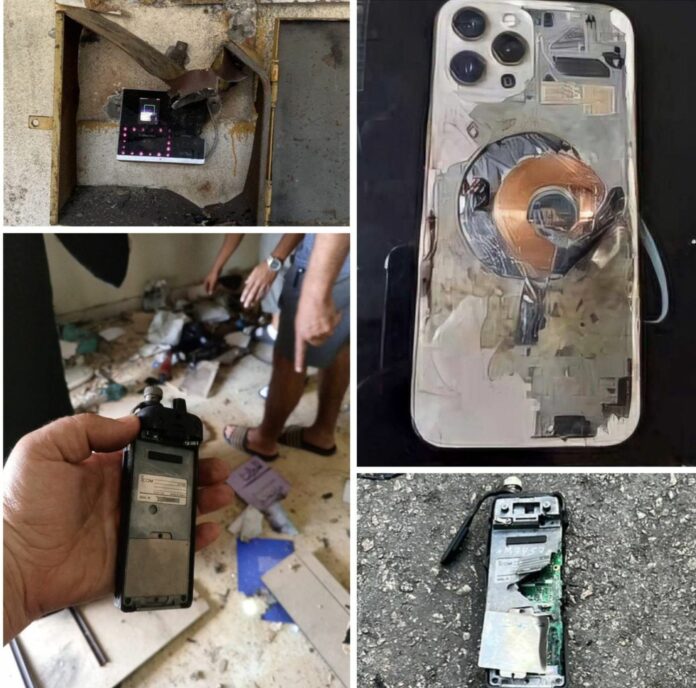

Οι τεχνικοί σε θέματα μικροηλεκτρονικής επιστήμης και κυβερνοασφάλειας σε μεγάλες ευρωπαϊκές χώρες αρχίζουν να πιστεύουν ότι μια μικροφόρτιση με εκρηκτικά στις συσκευές επικοινωνίας (βομβητές, walkie talkie) θα μπορούσε να έχει τοποθετηθεί σε καθεμία απο τις συσκευές με τις οποίες είχε προμηθεύσει τα μέλη της η Χεζμπολάχ. Αν και τεχνολογικά μια τέτοια εξέλιξη είναι πρωτοφανής, ωστόσο σύμφωνα με τους ειδικούς δεν είναι δύσκολη.Τη σχεδόν επιβεβαιωμένη υπογραφή μιας επιδέξια οργανωμένης επιχείρησης παγίδευσης με εκρηκτικά των συσκευών επικοινωνίας, μαρτυρούν οι εκατοντάδες εκρήξεις ταυτόχρονα, αντί για φλεγόμενες εκρήξεις που είναι χαρακτηριστικό μπαταριών που υπερθερμαίνονται.

Οι ειδικοί σε θέματα κυβερνοασφάλειας είναι βέβαιοι πως οι εμπνευστές της συντονισμένης επίθεσης, ακολούθησαν ένα σχολαστικό αλλά τεχνικά αρκετά βασικό χειρισμό τροποποίησης, για να επιτύχουν το θανατηφόρο σκοπό τους, εισάγοντας νέα δεδομένα σε ότι γνωρίζαμε σήμερα για τον πόλεμο.

Το πρώτο βήμα ήταν να ανοίξουν κάθε ηλεκτρονική συσκευή προκειμένου να την τροποποιήσουν εσωτερικά. Ενέργεια σχετικά εύκολη για έναν τεχνικό που έχει εξειδικευτεί πάνω στη συντήρηση και την επισκευή των έξυπνων τηλεφώνων, όπως είναι για παράδειγμα ένα iphone. Eκείνο που είναι σημαντικό, σύμφωνα με τους ειδικούς, είναι να επιλεγεί ένα μοντέλο που να κλείνει τέλεια, ώστε το θύμα να μην αντιληφθεί τίποτα. Στο μεταξύ, θα έχουν χρειαστεί μόνο μερικές ενέργειες για να μετατραπεί ένας ακίνδυνος βομβητής, ένας ακίνδυνος ασύρματος ή ένα smartphone σε φορητή βόμβα.

Μόλις 5 V…

Σύμφωνα με εξειδικευμένους τεχνικούς, μια μικροσκοπική ποσότητα εκρηκτικής ύλης, μόλις λίγες δεκάδες γραμμάρια, τοποθετείται δίπλα στην μπαταρία και στη συνέχεια συνδέεται μέσω ενός μίνι πυροκροτητή σε ένα από τα άκρα του μικροεπεξεργαστή που ελέγχει τη λειτουργία της συσκευής. Το μόνο που απαιτείται είναι μια μικρή συγκόλληση για τη σύνδεση των δύο τμημάτων.

«Στη συνέχεια πρέπει να αποκτηθεί πρόσβαση στο λογισμικό της συσκευής, ώστε να ενεργοποιηθεί ο εκρηκτικός μηχανισμός σε ένα συγκεκριμένο μήνυμα, που αποστέλλεται στη συχνότητα τηλεειδοποίησης που χρησιμοποιούν οι βομβητές, μεταξύ 400 MHz και 600 MHz, η οποία είναι μια ανεξάρτητη συχνότητα χαμηλότερη από αυτές που χρησιμοποιούν τα smartphones», λένε ειδικοί κυβερνοασφάλειας.

«Μόλις ληφθεί το μήνυμα, δίνει εντολή στον μικροεπεξεργαστή να στείλει έναν ηλεκτροπαλμό 5V, όπως αυτός που φωτίζει την οθόνη των κινητών τηλεφώνων για να είναι πιο εύκολη η ανάγνωση ενός μηνύματος. Μόνο που, επειδή το λογισμικό έχει παραποιηθεί, αυτός ο ηλεκτροπαλμός κατευθύνεται προς τον μίνι πυροκροτητή, ο οποίος πυροδοτεί την ανάφλεξη της εκρηκτικής ύλης» εξηγούν.

Πάντως πολλά είναι τα ερωτήματα που παραμένουν σχετικά με αυτό το απίστευτο σενάριο, το οποίο χρησιμοποιήθηκε και στα walkie talkie που ανήκουν σε μέλη της λιβανέζικης σιιτικής παραστρατιωτικής οργάνωσης. Το πιο κρίσιμο ερώτημα είναι αυτό της χρονικής διάρκειας που οι συσκευές επικοινωνίας παρέμειναν παγιδευμένες, χωρίς κανείς να το αντιληφθεί. Για τους ειδικούς, πρέπει να ήταν πολύ σύντομο το χρονικό διάστημα, διότι, ήταν τόσες πολλές οι συσκευές που μία ή περισσότερες είναι βέβαιο ότι θα μπορούσαν να παρουσιάσουν βλάβη και ως εκ τούτου να ανατεθούν σε κάποιον τεχνικό για επισκευή. Ή πρέπει να εμπλέκεται και η εταιρεία που τις κατασκευάζει ή μεσολαβεί για την προμήθεια όλων αυτών των συσκευών επικοινωνίας.

Γιατί τώρα;

Χωρίς αμφιβολία πρόκειται για ένα εντυπωσιακό χτύπημα και μια επίθεση που δεν έχει προηγούμενο. Δυτικοί διεθνολόγοι την αποδίδουν στις ισραηλινές μυστικές υπηρεσίες, παρόλο που δεν έχουν ομολογήσει την πράξη τους και το ερώτημα που θέτουν είναι «γιατί τώρα;».

Μια υπόθεση που γίνεται είναι πως το Ισραήλ ήθελε να αποτρέψει μια προγραμματισμένη επίθεση της Χεζμπολάχ. Μια άλλη, ότι ο ισραηλινός στρατός ετοιμάζει επίθεση και επιδιώκει να αποδιοργανώσει τον αντίπαλό του και μία τελευταία, ότι η λιβανέζικη πολιτοφυλακή ήταν έτοιμη να ανακαλύψει τη διείσδυση του δικτύου της, οπότε δεν ήταν πλέον δυνατή η αναμονή.

Σε κάθε περίπτωση, σε αντίθεση με την προετοιμασία των ηλεκτρονικών συσκευών, η σύλληψη και ο σχεδιασμός της επίθεσης κράτησε μήνες, αν όχι περισσότερο, ενώ για την διείσδυση των εμπλεκομένων μονάδων στις δομές εφοδιασμού της Χεζμπολάχ μάλλον κινητοποιήθηκαν αρκετές υπηρεσίες: η Μοσάντ, η ισραηλινή εξωτερική υπηρεσία πληροφοριών ή ακόμη και η μονάδα 8200, ειδικευμένη στον ηλεκτρονικό πόλεμο. Η επιχείρηση βασίστηκε σε υπηρεσίες, που είχαν εισέλθει στους κόλπους της Χεζμπολάχ, ακόμη και πριν από την προειδοποίηση τον Φεβρουάριο του ηγέτη της Χασάν Νασραλάχ, που προέτρεψε τα στρατεύματά του να μην χρησιμοποιούν πλέον τηλέφωνα.

Η μέθοδος των ισραηλινών δεν είναι καινούργια, δεδομένου, ότι το FBI έχει πραγματοποιήσει παρόμοια επιχείρηση με κρυπτογραφημένα μηνύματα που στόχευαν εμπόρους ναρκωτικών, ενώ υπάρχουν επίσης υποψίες, ότι το Ισραήλ είχε ήδη προσπαθήσει να σαμποτάρει την αλυσίδα εφοδιασμού των ηλεκτρονικών εξαρτημάτων του ιρανικού στρατιωτικού προγράμματος.

Με αυτή την επίθεση, το Ισραήλ πέτυχε μια νέα επίδειξη της τεχνολογικής και επιχειρησιακής υπεροχής που διαθέτει και συμπεριλαμβάνεται στη λογική της αποτροπής και πρόληψης χτυπημάτων από τους εχθρούς. Στο πλαίσιο αυτό εντάσσεται και η εξάλειψη του Ισμαήλ Χανίγια στην Τεχεράνη τον Ιούλιο, όπου οι ισραηλινοί αποδεικνύουν ότι πλέον μπορούν να χτυπήσουν την καρδιά των κρατών με στόχο να σοκάρουν τον αντίπαλο, συμπεριλαμβανομένου του ρίσκου. Στο δόγμα του, ο ισραηλινός στρατός αναφέρεται επίσης στην αρχή της αποφασιστικής νίκης. Η χώρα γνωρίζει πως δεν είναι σε θέση να διεξάγει έναν πόλεμο διαρκείας ενάντια στους αντιπάλους της. Ωστόσο η τεχνολογική υπεροχή από μόνη της, δεν επιτυγχάνει τη νίκη.

πηγή

Οι απόψεις που αναφέρονται στο κείμενο είναι προσωπικές του αρθρογράφου και δεν εκφράζουν απαραίτητα τη θέση του Ellada simera.

Οι απόψεις που αναφέρονται στο κείμενο είναι προσωπικές του αρθρογράφου και δεν εκφράζουν απαραίτητα τη θέση του Ellada simera.

Δημοσίευση σχολίου